AI 에이전트가 기업의 새로운 디지털 인력으로 자리잡으면서, IT 부서의 통제 밖에서 운영되는 'Shadow AI'가 기업 보안의 새로운 사각지대로 부상하고 있습니다. 글로벌 아이덴티티 보안 기업 Okta는 이 문제에 대응하기 위해 ISPM(Identity Security Posture Management) 내 Agent Discovery 기능을 발표했습니다.

이번 블로그에서는 Shadow AI가 왜 기존 Shadow IT보다 위험한지, 그리고 아이덴티티 중심의 보안 전략이 해법인지 살펴보도록 하겠습니다.

🔵Shadow IT에서 Shadow AI로 무엇이 달라졌는가

Shadow IT는 새로운 문제가 아닙니다. 직원들이 IT 부서 승인 없이 SaaS 도구를 도입하는 현상은 오래전부터 있었습니다. 그러나 AI 에이전트는 기존 Shadow IT와 근본적으로 다른 세 가지 특성을 가집니다.

첫째, 작동 레이어가 다릅니다. 기존 Shadow IT가 주로 개별 앱 수준의 문제였다면, AI 에이전트는 애플리케이션 레이어에서 작동하면서 다수의 비인간 아이덴티티(NHI)를 통해 광범위하고 장기적인 권한을 행사합니다.

둘째, 생성과 확산 속도가 다릅니다. 에이전트 빌더 플랫폼의 확산으로 이제 모든 직원이 디지털 워커를 직접 프로비저닝할 수 있게 되었습니다. 직원이 검증되지 않은 도구에 OAuth 권한을 부여하면, 그 순간 보안 경계 밖으로 데이터가 흘러나갈 수 있습니다.

셋째, 피해 범위(blast radius)가 다릅니다. 비인가 에이전트가 핵심 시스템에 연결되면, 단일 에이전트의 침해가 연쇄적으로 다수의 앱과 데이터에 영향을 미칠 수 있습니다. Equals Money의 James Simcox(COO/CPO)는 "AI 에이전트 제품이 여러 서비스에 연결된 채로 누구도 모르게 들어온다면, 그것은 실질적인 문제"라고 지적합니다.

Gartner의 2025년 조사에 따르면, 69%의 조직이 직원들의 비인가 GenAI 도구 사용을 의심하거나 그 증거를 확보하고 있으며, 2030년까지 40% 이상의 기업이 비인가 Shadow AI로 인한 보안 또는 컴플라이언스 사고를 경험할 것으로 예측했습니다. Okta의 'Okta for AI Agents' 솔루션 페이지 데이터에 따르면, 현재 91%의 조직이 이미 AI 에이전트를 사용하고 있지만, 44%는 거버넌스가 전혀 없는 상태입니다.

🔵차단이 아닌 가시성, 기존 접근법이 통하지 않는 이유

Shadow AI에 대한 가장 직관적인 대응은 차단입니다. 그러나 현업에서는 차단이 오히려 문제를 악화시킨다는 공감대가 형성되고 있습니다.

Paysafe의 Amar Akshat(SVP Technology & Chief Architect)는 "차단하면 가시성만 차단하는 것이다. AI 환경은 너무 빠르게 진화하고 있어 차단은 단지 사용을 보이지 않게 만들 뿐"이라고 지적합니다. KPMG의 2025년 조사에서도 미국 직장인의 거의 절반이 비인가 방식으로 AI 도구를 사용하고 있는 것으로 나타났습니다. 직원들이 공식 도구보다 비인가 도구를 선택하는 이유는 속도와 편의성 때문이며, 단순 차단은 이 근본 원인을 해결하지 못합니다. Equals Money의 Simcox가 "직원들이 스스로 하기 전에, 우리가 먼저 ChatGPT를 직원들에게 배포했다"고 밝힌 것도 같은 맥락입니다. 승인된 도구의 접근성을 높이는 것이 Shadow AI 확산을 줄이는 첫 번째 단계입니다.

그러나 승인된 도구를 제공하는 것만으로는 충분하지 않습니다. 기존의 네트워크/엔드포인트 기반 보안 접근법은 AI 에이전트에 적용되지 않습니다. AI 에이전트는 네트워크나 디바이스 레이어가 아닌 애플리케이션 레이어에서 작동하기 때문입니다. 따라서 필요한 것은 에이전트가 어디에 존재하고, 누가 만들었으며, 어떤 데이터에 접근하고, 어떤 권한을 보유하는지에 대한 가시성, 즉 아이덴티티 중심의 접근법입니다.

여기에 '권한 상속(permission inheritance)' 문제도 가시성 없이는 대응이 불가능합니다. Okta의 'AI at Work 2025' 보고서에 따르면 36%의 조직만이 AI에 대한 중앙화된 거버넌스 모델을 보유하고 있고, NHI 관리 전략을 갖춘 조직은 10%에 불과합니다. 관리자 권한을 가진 직원이 AI 도구에 자신의 전체 권한을 넘겨주는 상황이 발생하더라도, 가시성이 없으면 이를 탐지할 방법이 없습니다.

🔵Okta의 해법: Agent Discovery in ISPM

이러한 문제에 대한 Okta의 해법은 ISPM(Identity Security Posture Management) 내 Agent Discovery 기능입니다. 2026년 2월 12일 발표된 이 기능은 'Okta for AI Agents' 솔루션의 핵심 구성요소로, Shadow AI를 탐지하고 거버넌스 체계 안으로 편입시키는 것을 목적으로 합니다.

Agent Discovery가 해결하는 세 가지 문제는 다음과 같습니다.

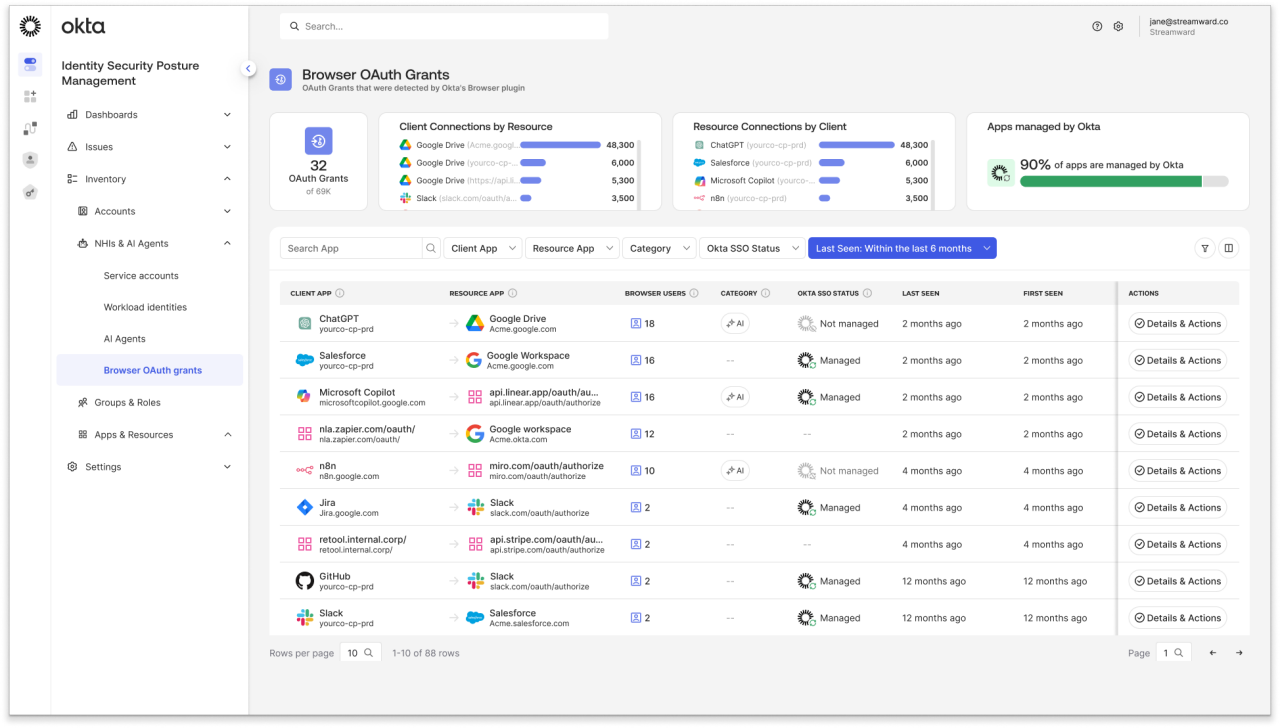

Agent Discovery는 OAuth 동의(consent)를 탐지하는 데서 시작합니다. Google Chrome 등 브라우저와 통합되어, 직원이 AI 도구(Client App)에 기업 데이터(Resource App)에 대한 접근 권한을 부여하는 순간을 실시간으로 포착합니다. 이를 통해 어떤 에이전트가 어떤 데이터 소스에 어떤 수준의 권한(scope)을 가지고 있는지를 매핑하고, 미인가 에이전트가 핵심 데이터에 대한 권한을 획득하면 알림을 발생시킵니다.

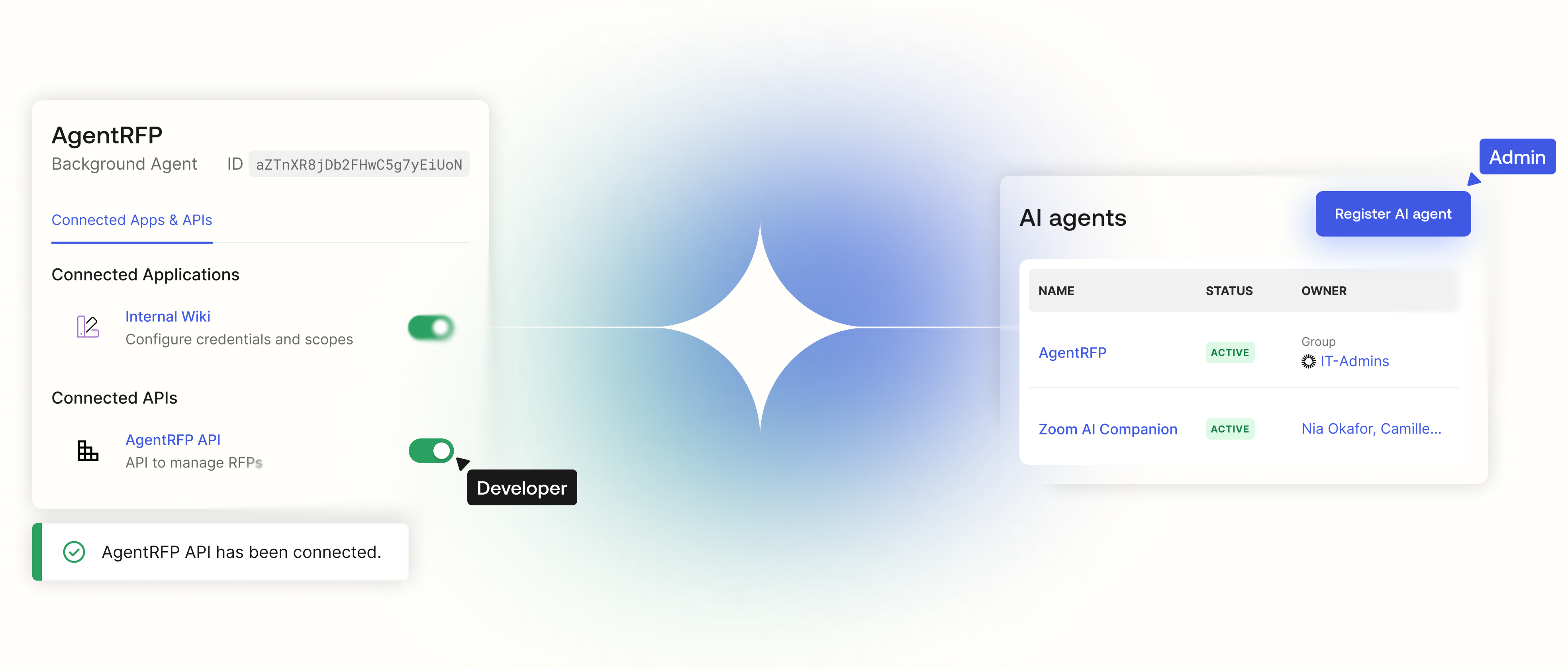

중요한 것은 탐지 이후의 조치입니다. 발견된 에이전트는 Okta 플랫폼에 관리되는 아이덴티티로 등록하고, 보안 정책을 적용하며, 인간 소유자(human owner)를 지정합니다. Shadow AI를 단순히 발견하는 데 그치지 않고, 발견된 에이전트를 거버넌스가 적용되는 관리 자산으로 전환하는 것이 Agent Discovery의 핵심 가치입니다.

🔵AI 에이전트 보안의 4단계 플레이북

Okta는 블로그를 통해 AI 자산에 대한 통제권을 확보하기 위한 4단계 플레이북을 제시했습니다. 각 단계는 가시성의 범위를 점진적으로 확대하면서, 최종적으로 통합된 아이덴티티 플랫폼에서 모든 에이전트를 관리하는 구조입니다.

Stage 1: 승인된 AI 플랫폼 내 에이전트 파악

Microsoft Copilot, Salesforce Agentforce, AWS Bedrock, OpenAI, Google Vertex AI 등 기업이 공식 승인한 AI 플랫폼이라 하더라도, 그 안에서 어떤 에이전트가 어떤 권한으로 작동하고 있는지를 보안팀이 파악하지 못하는 경우가 많습니다. 승인 자체가 가시성을 보장하지는 않습니다. 에이전트 수가 방대하여 수동 감독은 사실상 불가능하며, 에이전트에 설정 편의를 위해 과도한 관리자 권한이 부여되거나, 운영 환경과 개발 환경 간 접근이 무분별하게 연결되는 상황도 탐지하기 어렵습니다. Okta는 이러한 'Crown Jewel' 환경에 대한 자동화된 인벤토리를 제공하여, 각 에이전트의 소유자, 실제 권한, 주요 리스크 위치를 식별합니다.

Stage 2: 비승인 플랫폼의 미지 에이전트 탐지

대부분의 조직이 소수의 승인된 도구에만 집중하는 사이, 부서 전반에서 비승인 플랫폼, 검증되지 않은 에이전트 빌더, 숨겨진 MCP 서버 등을 통해 공격 표면이 확대됩니다. 핵심 리스크 동인은 OAuth 권한 부여(User Consent)입니다. 직원이 자체 제작하거나 외부에서 가져온 에이전트에 기업 데이터 접근 권한을 부여하면, 그 에이전트는 사용자를 대신해 데이터에 접근하고 작업을 수행할 수 있는 OAuth 토큰을 획득합니다. Okta의 SAM(Secure Access Monitor) 브라우저 플러그인이 ISPM에 실시간 OAuth 신호를 피드하여, 비승인 플랫폼의 에이전트 식별, 과도한 권한(scope) 노출, 법률 및 개인정보 보호 검토를 우회한 Shadow SaaS 탐지를 수행합니다.

Stage 3: 비인간 아이덴티티(NHI) 레이어 강화

AI 에이전트는 하나의 '봇'이 아니라, API 토큰, 액세스 키, 서비스 프린시펄, OAuth 토큰 등 다수의 비인간 아이덴티티(NHI) 위에서 작동합니다. AI 에이전트를 진정으로 보호하려면, 에이전트 자체뿐 아니라 그 에이전트가 행동할 수 있게 해주는 기술적 키를 강화해야 합니다. 이를 위해서는 AI 에이전트, 그것을 생성한 사람, 에이전트를 구동하는 특정 NHI, 그리고 에이전트가 접근할 수 있는 앱 간의 그래프 연결에 대한 깊은 가시성이 필요합니다. Okta는 SaaS, IdP, 클라우드 인프라, On-Prem AD 전반의 다양한 NHI 유형에 대한 가시성을 단일 뷰에서 제공하며, OWASP Top 10 for NHIs에 매핑된 25개 이상의 우선순위 리스크 탐지를 통해 과도한 권한이나 미갱신 자격증명 같은 고위험 취약점을 사전에 식별합니다.

Stage 4: 통합 아이덴티티 플랫폼으로 일원화

앞선 세 단계에서 발견된 AI 에이전트와 그 기반 NHI를 동일한 아이덴티티 플랫폼으로 통합하는 것이 최종 단계입니다. Okta는 플랫폼 중립적(platform-neutral)이므로 에이전트의 출처에 관계없이 탐지가 가능하며, 이 통합을 통해 인간과 비인간 전체 인력에 대해 일관된 보안 정책을 적용할 수 있습니다. 인간 직원에게 적용하는 정책을 AI 에이전트에도 동일하게 적용하는 것, 이것이 아이덴티티 기반 AI 보안의 최종 목표입니다.

🔵AI 보안의 핵심은 아이덴티티 보안

AI 에이전트 보안에서 가장 중요한 전제는, AI 에이전트가 결국 '아이덴티티'라는 점입니다. 에이전트는 사람처럼 인증을 받고, 권한을 부여받고, 데이터에 접근하고, 작업을 수행합니다. 따라서 에이전트 보안의 핵심은 별도의 새로운 보안 체계를 구축하는 것이 아니라, 기존의 아이덴티티 보안 패브릭에 에이전트를 통합하는 것입니다.

Okta가 이번 Agent Discovery 발표를 통해 제시하는 접근법을 정리하면 다음과 같습니다.

80%의 조직이 의도하지 않은 에이전트 행동을 경험하고, 23%가 에이전트를 통한 자격증명 노출을 보고하는 현재 상황에서, AI 에이전트를 조직의 정식 아이덴티티로 대우하고 생성부터 폐기까지 전체 라이프사이클을 관리하는 체계 구축은 더 이상 선택이 아닌 필수입니다.

Shadow AI는 더 이상 방치할 수 있는 문제가 아닙니다. 보이지 않는 에이전트를 발견하고, 발견된 에이전트를 관리 자산으로 전환하며, 인간과 비인간 아이덴티티를 하나의 체계 안에서 일관되게 관리하는 것이 Okta가 제시하는 아이덴티티 기반 AI 보안의 핵심입니다. Okta에 대한 도입 및 상담 문의는 공식 파트너사인 클라우드네트웍스로 연락 부탁드립니다.

▶ 옥타(Okta) 자세히보기